Technologie & Sicherheit

Durchgehende Kompetenz von der Idee bis zum fertigen Produkt

ekey setzt auf eine durchgehende Wertschöpfungskette von der Idee bis zum fertigen Produkt. So reicht das Sortiment von der Technologie bis zum Gesamtkonzept: Durchgehende Kompetenz und höchste Ansprüche an die Produkte stellen die Qualität sicher.

Modernste Technologie

Bei ekey Fingerprints kommt mit einem Flächensensor State-of-the-Art-Technologie zum Einsatz. Damit entsprechen die Zutrittslösungen des Unternehmens dem aktuellen technologischen Stand, den User bereits aus ihrem Alltag kennen, etwa von ihrem Smartphone. Somit ist die Anwendung besonders intuitiv und punktet durch ihre benutzerfreundliche Touchbedienung. Kleinere Verletzungen oder das Wachstum von Kinderfingern sind für die Erkennung kein Hindernis.

Höchste Sicherheitsstandards

ekey garantiert höchste Standards in der Sicherheit der Produkte sowie beim Schutz vor missbräuchlicher Verwendung und unberechtigtem Zugriff auf Zutrittssysteme. In der Entwicklung, Konstruktion und Fertigung der Produkte berücksichtigt ekey die Empfehlungen und Richtlinien des Bundesamtes für Sicherheit in der Informationstechnik sowie der VdS Schadenverhütung GmbH zu Zutrittskontrollanlagen.

„Als Österreichs größte außeruniversitäre Forschungseinrichtung beschäftigt sich das AIT Austrian Institute of Technology mit Infrastrukturthemen der Zukunft. Wir haben ekey in der Entwicklung der ekey bionyx App begleitet und das Unternehmen dabei als sehr innovativ und motiviert kennengelernt.“

Dr. Daniel Slamanig, Scientist

AIT Austrian Institute of Technology GmbH

„Microsoft steht für zukunftsweisende Cloudlösungen. Wir freuen uns sehr, ekey mit unseren Azure Services bei der Entwicklung innovativer Zutrittssysteme zu unterstützen. ekey stellt höchste Ansprüche an seine Lösungen – wir stellen höchste Ansprüche an die Sicherheit unserer Cloud Services – ein perfect match.“

Mag. Robert Voitleithner, Senior Customer Program Manager

Microsoft Österreich GmbH

„Ich betreue Unternehmen, die hohe Ansprüche an die IT-Sicherheit und Privatsphäre ihrer Kunden stellen. Ich schätze bei ekey sehr, dass Datenschutz und -sicherheit nicht nur versprochen, sondern während des gesamten ‚Secure Software Development Lifecycle‘ – vereinfacht ausgedrückt dem Software-Lebenszyklus – berücksichtigt und umgesetzt werden.“

DI Andreas Happe, Gründer

Andreas Happe

„Software und Informationstechnologie nehmen innerhalb unserer Gesellschaft und Wirtschaft eine immer größere Rolle ein und benötigen auch ein entsprechendes Qualitätsmanagement. Wir konnten bei ekey bereits wertvolles Know-how u. a. über agile Methoden, Requirements Engineering und Software-Architektur aufbauen, das zu einer laufenden Verbesserung und Qualitätssteigerung in der Software-Entwicklung beiträgt. Danke für die langjährige und gute Zusammenarbeit!“

Dipl.-Ing. Johannes Bergsmann, Geschäftsführender Gesellschafter

Software Quality Lab GmbH

Patentierter Algorithmus

ekey Fingerprints verwenden einen Erkennungsalgorithmus, der charakteristische Merkmale wie singuläre Punkte, Minutien (z. B. Linienendungen, Gabelungen etc.) sowie weitere spezifische Linieneigenschaften in einen verschlüsselten Zahlencode umwandelt und abspeichert. Um eine herausragende Erkennung sicherzustellen, kommen dabei zusätzliche speziell entwickelte Verfahren über den patentierten ekey-Algorithmus zum Einsatz. Basierend auf neuesten Erkenntnissen wurde dieser für den Einsatz mit modernster Sensortechnologie optimiert.

Zwei Komponenten, ein Ziel

Der ekey-Algorithmus wird in zwei Hauptkomponenten aufgeteilt, den Feature Extractor und den Matcher. Das gemeinsame Ziel der beiden Bestandteile: Sicherheit rund um die Uhr.

1. Feature Extractor: Vom Sensor erfasste Fingerbilder sind verschwommen, haben einen schlechten Kontrast und enthalten teilweise Fehler und Störungen. In dem von ekey entwickelten Algorithmus kommen sehr leistungsfähige Maßnahmen zum Einsatz, um die Bildqualität entsprechend zu verbessern und charakteristische Merkmale stabil extrahieren zu können.

2. Matcher: Der eigentliche Erkennungsmotor arbeitet sehr schnell und zuverlässig. Aufgrund von jahrelanger Erfahrung und umfangreicher Forschung steht der ekey-Algorithmus für herausragende Sicherheit bei einzigartigem Komfort. Die Kerntechnologie kann sowohl bei kleinen als auch bei großen Datenbanken zum Einsatz kommen.

Qualität „Made in Austria“

Bevor ein ekey-Produkt auf den Markt darf, muss es sich einem strengen Härtetest unterziehen: intensive Simulationen von glühender Hitze und klirrender Kälte bis hin zu hoher Luftfeuchtigkeit. Diese Tests müssen jeder Fingerprint sowie sämtliche seiner Bauteile unzählige Male erfolgreich abschließen, bevor das Produkt schließlich seinen Weg in die Hände des Kunden findet.

Das ekey-Qualitätsrezept besteht aus den höchsten Ansprüchen an Funktionalität, Zuverlässigkeit und Sicherheit, die durch intensive Prüfungen verfeinert werden – zertifizierte Qualität „Made in Austria“:

- TÜV-zertifiziertes Qualitätsmanagementsystem nach EN ISO 9001:2015

- Umfangreiche Produktions-, Fertigungs- und Funktionskontrollen (Nulltoleranz)

- Prüfung auf Umwelt- und Temperaturbeständigkeit

- Vibrations- und schockgeprüft

- Geprüft auf Eindringen von Wasser und mechanischen Teilen

- CE-konform

Komfort trifft Sicherheit

Fingerprint-Zutrittssysteme von ekey bereichern den Alltag mit dem Komfort von schlüssellosem Zugang sowie Flexibilität und smarten Features. Dabei steht die Sicherheit der Zutrittslösungen stets im Zentrum. Wie sicher ist also ein ekey Fingerprint-System? Hier kommen Antworten auf die häufigsten Fragen:

Besteht mit einer Fingerprint-Zutrittslösung Versicherungsschutz?

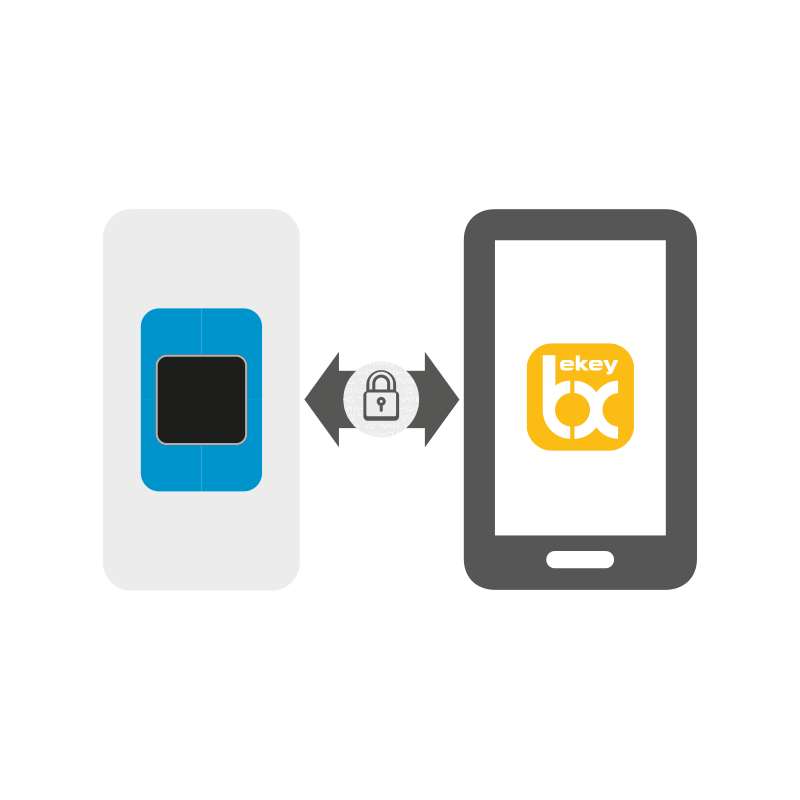

Hängt das System im Internet?

Nein. Die Geräte kommunizieren über das Medium Internet ausschließlich mit der ekey bionyx Cloud. Diese wird über den Cloud-Computing-Weltmarktführer MS Azure betrieben. Die Daten sind zu jeder Zeit verschlüsselt und weder von ekey noch von Microsoft einsehbar.

Aufgrund des hohen Sicherheitsstandards können nur verschlüsselte WLAN-Netzwerke verwendet werden.

Ist es möglich, von einem hinterlassenen Fingerabdruck (z. B. auf einem Glas) einen brauchbaren Fake-Finger zum Öffnen einer Tür herzustellen?

Zudem ist es nahezu unmöglich, einen brauchbaren Fake-Fingerabdruck herzustellen. Mit viel krimineller Energie, noch mehr Expertenwissen sowie besten Laborbedingungen könnten die Merkmale auf einen Fake-Finger übertragen werden.

Fazit: In der Theorie möglich, praktisch wohl kaum.

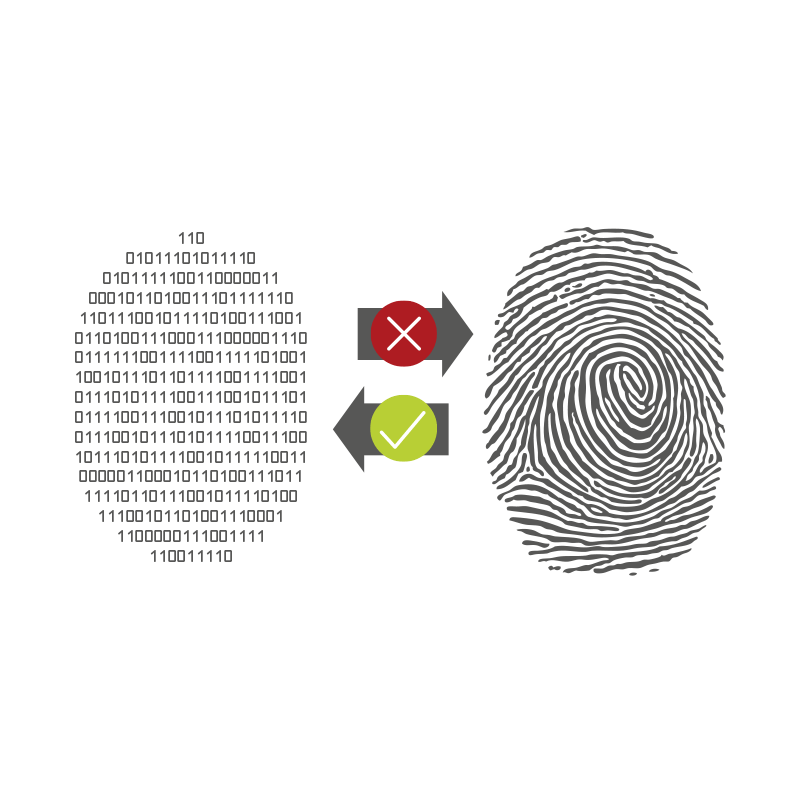

Kann aus den gespeicherten Daten ein originaler Fingerabdruck rekonstruiert werden?

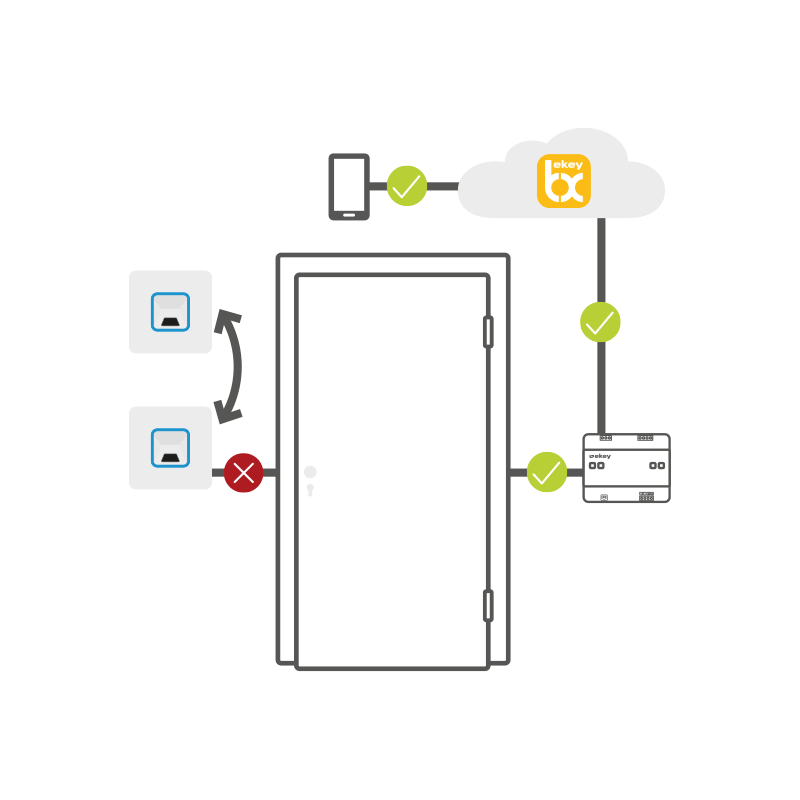

Kann das System durch den Tausch des Fingerprints manipuliert werden?

Nein, mit einem Tausch des Fingerprints kann das System nicht manipuliert werden. Denn Fingerprint und Steuereinheit werden bei der Inbetriebnahme „verheiratet“ und kommunizieren verschlüsselt. Die angelegten Benutzerdaten werden mit der Seriennummer des Geräts abgespeichert. Kommt es zu einem Tausch des Fingerprints oder zu einer Systemerweiterung, muss dies in der ekey bionyx App durch einen Administrator verifiziert werden. So bleiben die gespeicherten Finger erhalten und müssen nicht erneut eingespeichert werden. Ohne diesen Prozess lassen sich hinterlegte Daten nicht auf ein anderes Gerät übertragen.

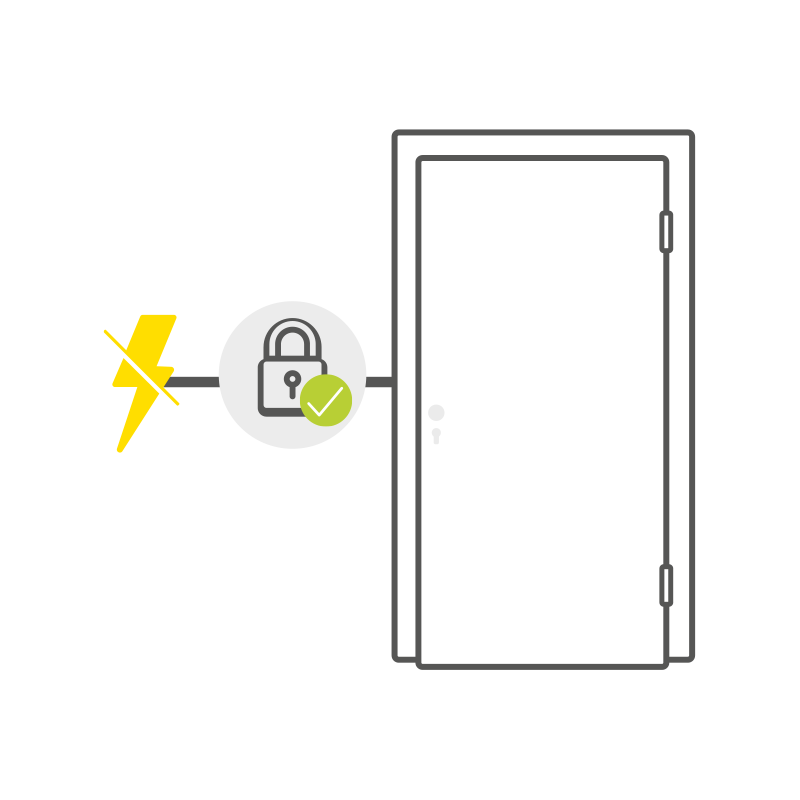

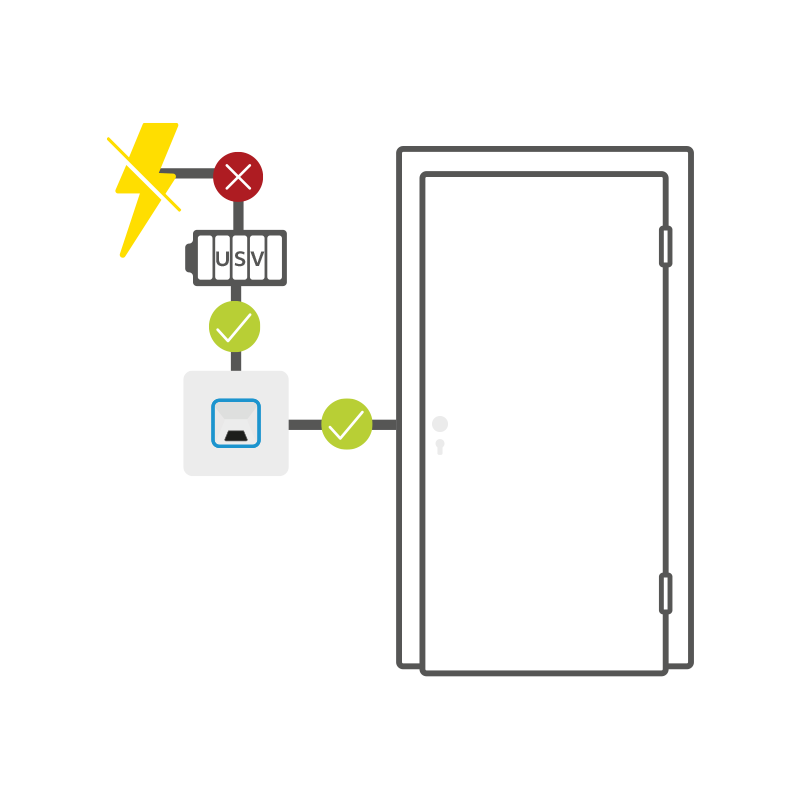

Kann sich eine Tür bei einem Stromausfall selbstständig öffnen?

Nur ein berechtigter Nutzer kann diesen Öffnungsbefehl geben.

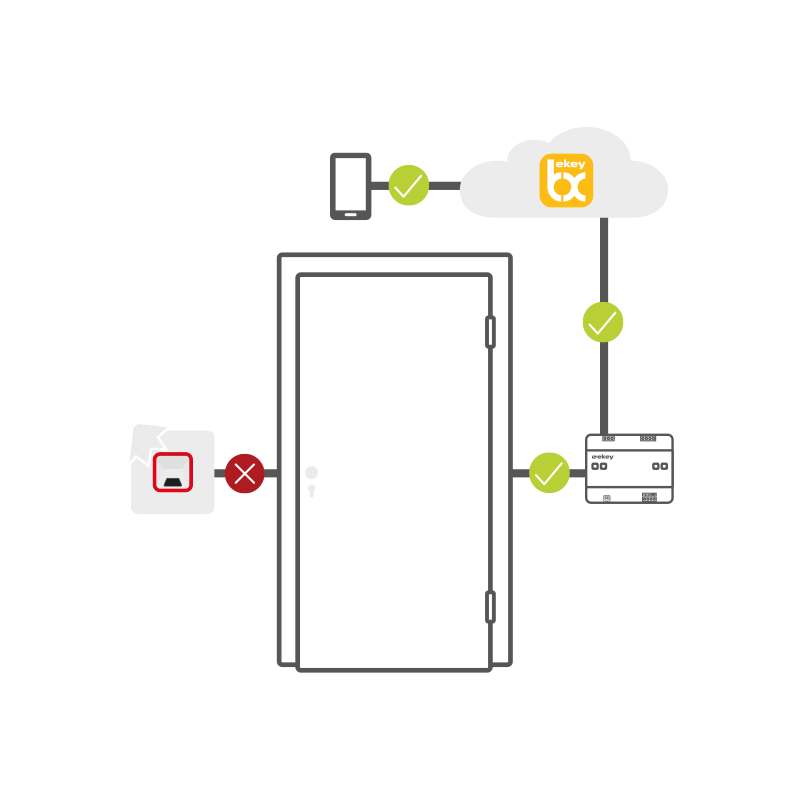

Kann die ekey-Fingerprint-Zutrittslösung von außen manipuliert werden, damit sich die Tür öffnet?

Nein. Das System kann nicht von außen manipuliert werden. Auch nicht durch Gewalteinwirkung, denn Fingerprint und Steuereinheit sind räumlich getrennt.

Der Öffnungsimpuls geht von der Steuereinheit im geschützten Innenbereich aus.

Auch die Daten sind zu jeder Zeit mehrfach verschlüsselt und abgesichert.

Die Datenübertragung in der ekey bionyx App erfolgt nach Ende-zu-Ende-Verschlüsselung. Sämtliche Daten werden über alle Übertragungsstationen hinweg verschlüsselt übertragen.

Sind versteckte Zutrittsberechtigungen für den Hersteller im System hinterlegt?

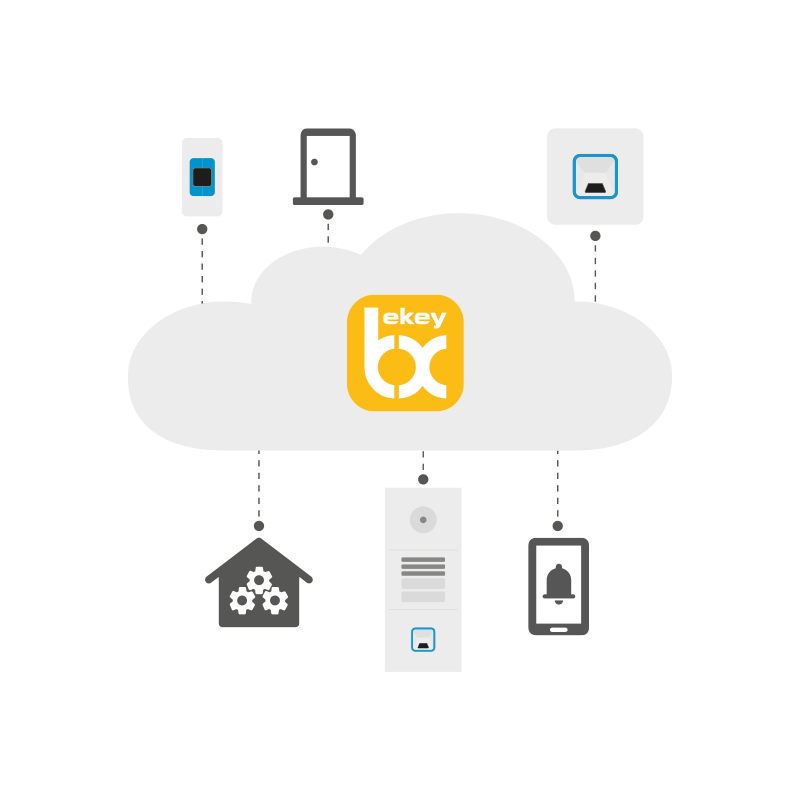

Warum setzt ekey auf eine Cloud-Lösung?

Ein Zutrittssystem umfasst neben dem tatsächlichen Gerät – der Hardware – immer auch die entsprechende Software – von Rechen- und Speicherkapazitäten bis zur eigentlichen Software. ekey hat sich mit der ekey bionyx Cloud dazu entschieden cloudbasierte Technologie einzusetzen, weil damit softwareseitig (ekey bionyx App) zahlreiche Vorteile verbunden sind:

1. Datenschutz: Führende Anbieter von cloudbasierten Lösungen betreiben großen finanziellen und personellen Aufwand, um die Daten ihrer Kunden zu schützen. Deshalb ist eine solche Lösung in dieser Hinsicht meist professioneller aufgestellt als eine hauseigene Lösung.

2. Sicherheit: Das Geschäftsmodell großer Cloud-Anbieter basiert darauf, dass Daten sicher verwahrt werden. Daher sind sowohl die Rechenzentren an sich bestens geschützt (z. B. Gelände, Überwachung, Brandschutz usw.) als auch der virtuelle Schutz vor Cyberkriminalität auf entsprechend hohem Niveau.

3. Erreichbarkeit: Durch Software-Level-Agreements kann eine Software-Verfügbarkeit von rund 99 % gewährleistet werden (fehlendes 1 % sind meist geplante Ausfallzeiten für Updates). Mit einem eigenen Server ist eine vergleichbar hohe Verfügbarkeit nicht möglich.

4. Updates: Eine Software muss stets aktuell gehalten werden, um höchste Sicherheit zu bieten. Cloudbasierte Zutrittssysteme sind immer aktuell, Updates erfolgen automatisch.

Was passiert mit den persönlichen Daten?

Was passiert, wenn ich mein Smartphone bzw. Tablet verliere?

Also, auch wenn das mobile Endgerät verloren geht, ist eine Anmeldung über ein neues Gerät mit den Zugangsdaten möglich.

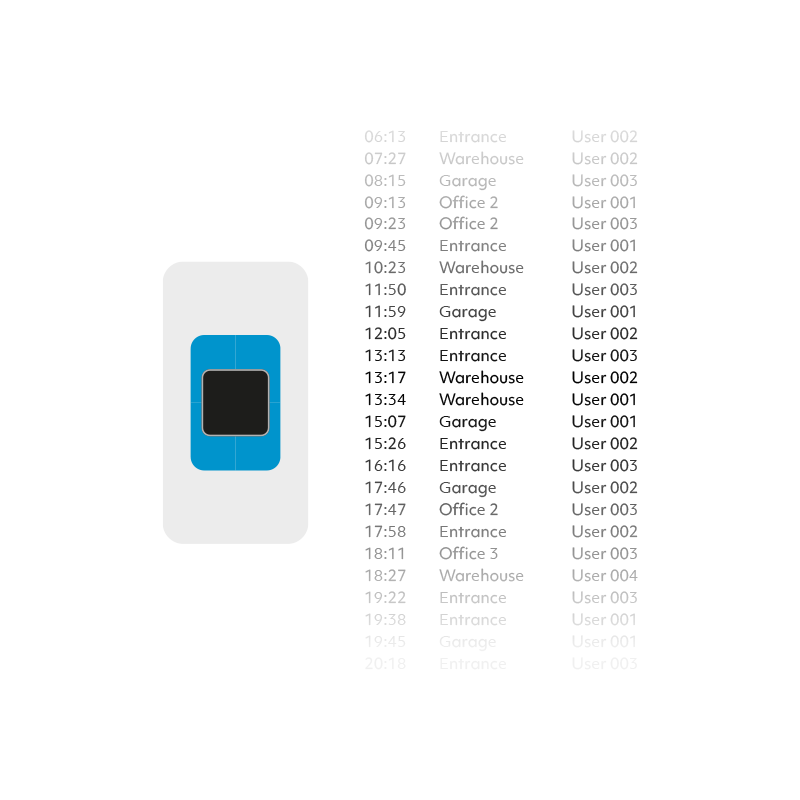

Werden Aktivitäten am Fingerprint protokolliert?

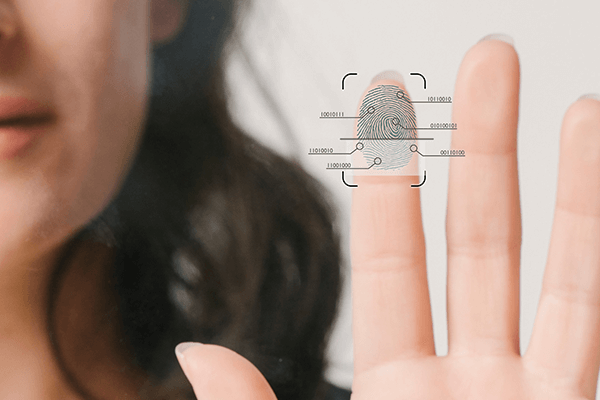

Werden Fingerabdrücke gespeichert?

Nein. ekey speichert keine Fingerbilder.

Aus den biometrischen Merkmalen des originalen Fingerabdrucks, wie den einzigartigen Punkten, Linienendungen und Gabelungen, wird ein Muster erstellt – das sogenannte Template.

Dieses wird durch den eigens entwickelten und patentierten Software-Algorithmus in einen eindeutigen binären Zahlencode umgewandelt, abgespeichert und jedes Mal zum Vergleich herangezogen.

Die Templates werden verschlüsselt in der ekey bionyx Cloud abgelegt.

Der Schlüssel dazu befindet sich ausschließlich am jeweils eigenen Endgerät (Smartphone/Tablet), somit sind die Daten vor Fremdzugriff geschützt. Die Sicherheit lässt sich mit jener einer Netbanking-App vergleichen.

Wie hoch ist die Wahrscheinlichkeit, dass sich die Tür bei einer nicht berechtigten Person öffnet?

Zusammengefasst: Dass bei ekey Fingerprints eine unberechtigte Person Zutritt erhält, ist theoretisch möglich, aber höchst unwahrscheinlich. Im Vergleich zum vierstelligen Zahlencode einer Bankomatkarte ist ein ekey-System 1.000-mal sicherer. Und auch die Wahrscheinlichkeit, mit einem Tipp einen Lotto-Sechser (6 aus 45) zu landen, liegt mit 1:8.145.000 deutlich höher, als dass eine unberechtigte Person Zutritt erhält.

Wie lässt sich die Tür bei einem Stromausfall öffnen?

Diese hält Fingerprint, Steuereinheit und Motorschloss für mehrere Stunden in Betrieb. Alternativ kann natürlich jederzeit ein Schlüssel verwendet werden.

Und auch wenn die Verbindung zum Internet bzw. dem Router einmal ausfällt, ist eine Öffnung der Tür möglich.

Wie sicher ist die Verbindung zwischen Smartphone bzw. Tablet, Fingerprint und Steuereinheit?

Die Datenübertragung in der ekey bionyx App erfolgt nach Ende-zu-Ende-Verschlüsselung. Sämtliche Daten werden über alle Übertragungsstationen hinweg verschlüsselt übertragen. Die gesendeten Daten können weder von Angreifern noch von ekey selbst gelesen oder erzeugt werden.